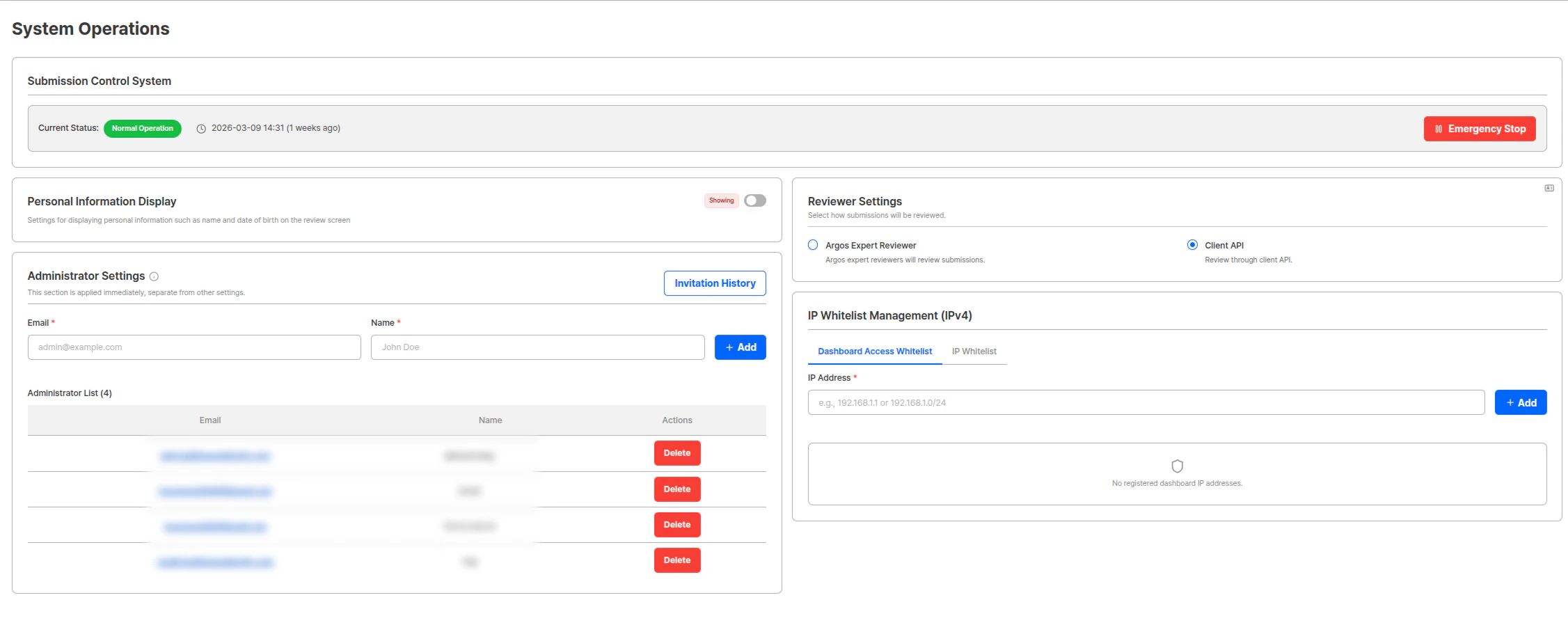

Las funciones de operación del sistema gestionan la configuración operativa principal de los proyectos de ID check. Puede operar servicios de autenticación de identidad seguros y eficientes mediante submission control system, configuración de visualización de privacidad, configuración de administradores, configuración de reviewers, gestión de IP whitelist, etc.Documentation Index

Fetch the complete documentation index at: https://developers.argosidentity.com/llms.txt

Use this file to discover all available pages before exploring further.

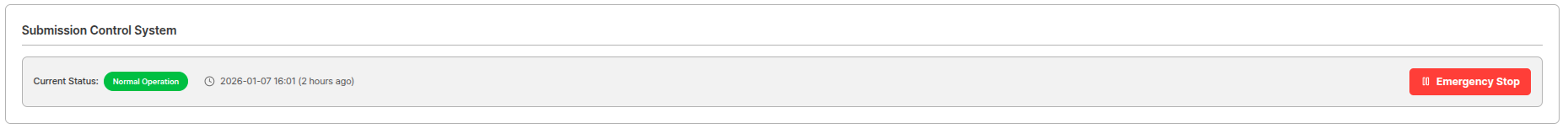

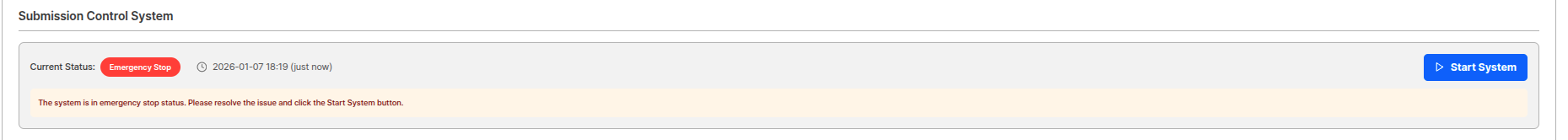

Submission Control System

Puede prepararse para situaciones de emergencia mediante el submission control system.

| Estado | Descripción |

|---|---|

| Normal Operation | Todos los procesos eKYC están operando normalmente. |

| Emergency Stop | Los submissions eKYC se detienen. (Submissions eKYC vía Liveform, submissions vía Post/submission) |

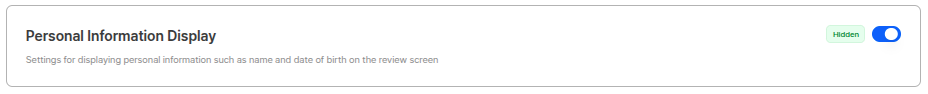

Configuración de visualización de privacidad

Puede configurar si mostrar o no la información personal en el dashboard.

- ID Image: Las imágenes de ID enviadas se desenfoca.

- ID Number: Los números de ID se enmascaran.

- Document Number: Los números de documento se enmascaran.

Uso de protección de privacidadCuando hay múltiples administradores con permisos de acceso al dashboard, puede activar la función de visualización de privacidad para ocultar información sensible en pantalla. Esto ayuda a cumplir con las leyes de protección de privacidad y reforzar la seguridad interna.

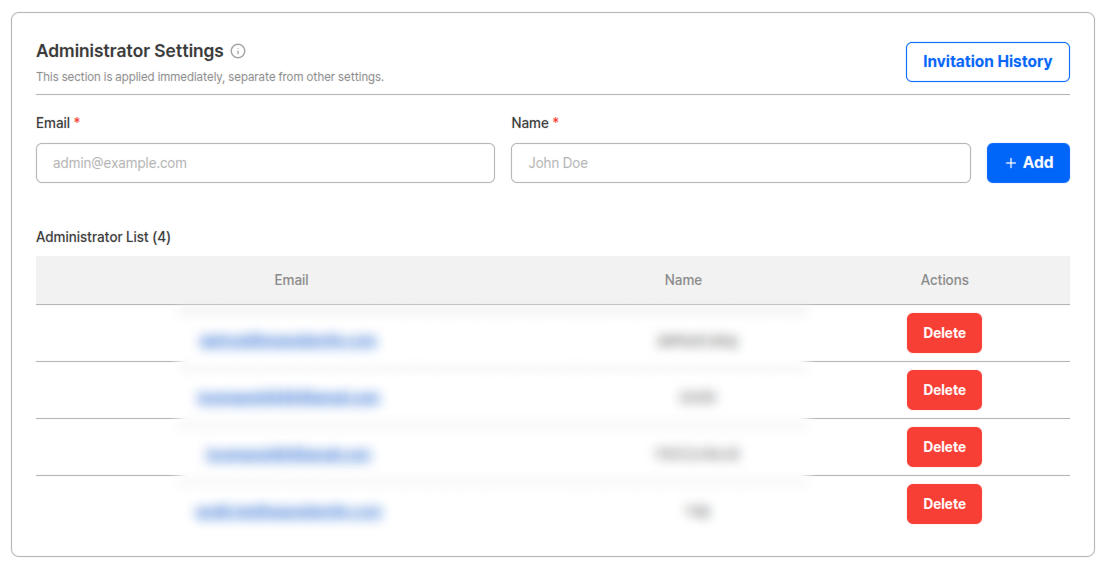

Configuración de administradores

Puede gestionar permisos de acceso por proyecto.

- Agregar administrador: Ingrese el email y nombre del administrador, luego haga clic en el botón + Add para otorgar permisos de acceso al proyecto.

- Eliminar administrador: Haga clic en el botón Delete junto a un administrador registrado para eliminar sus permisos de acceso.

- Ver registros de inicio de sesión: Haga clic en una cuenta de administrador para ver los registros de inicio de sesión de esa cuenta.

Esta sección se aplica inmediatamente, separadamente de otras configuraciones.

Invitación de administrador

Al agregar un administrador, el sistema se comporta de forma diferente según el email ingresado:| Condición | Comportamiento |

|---|---|

| Usuario ya registrado en el dashboard de ID Check | El usuario se agrega inmediatamente a la lista de administradores. |

| Usuario no registrado | Se envía un email de invitación a la dirección ingresada. El usuario se registra como administrador después de aceptar la invitación y completar el registro. |

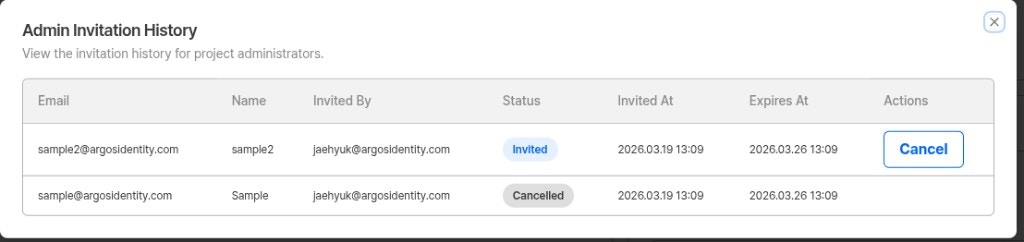

Historial de invitaciones

Haga clic en el botón Invitation History para ver el historial de invitaciones de los administradores del proyecto.

| Campo | Descripción |

|---|---|

| Dirección de email del administrador invitado | |

| Name | Nombre del administrador invitado |

| Invited By | Dirección de email del administrador que envió la invitación |

| Status | Estado de la invitación (Invited, Cancelled, Expired, Accepted) |

| Invited At | Fecha y hora en que se envió la invitación |

| Expires At | Fecha y hora de expiración de la invitación |

| Actions | Para estado Invited, hay disponible un botón Cancel para cancelar la invitación |

La invitación es válida durante 7 días desde la fecha de envío. Si la invitación ha expirado, puede re-invitar al usuario ingresando su email y nombre nuevamente.

Gestión de permisos de administradorActualmente, solo está disponible la adición/eliminación de permisos de acceso al proyecto. Se agregarán funciones de gestión detallada de permisos en el futuro.

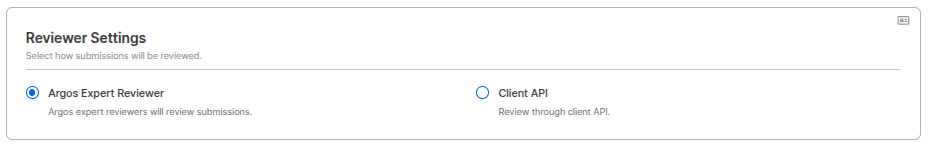

Configuración de Reviewers

Puede configurar quién revisará los submissions que requieren revisión manual.

- ARGOS Professional Reviewer: Los reviewers de ARGOS revisan directamente.

(Revisan submissions para elementos pending en un máximo de 24 horas. Para procesamiento de revisión más rápido, por favor contacte a ventas.) - Client API: El cliente se convierte en la entidad de revisión y revisa directamente.

Puede modificar directamente el kycStatus para elementos pending en el dashboard, y usar la Review API para procesamiento más rápido.

La revisión es necesaria cuando la puntuación del submission cae por debajo del valor threshold de ARGOS Score, resultando en un elemento pending.

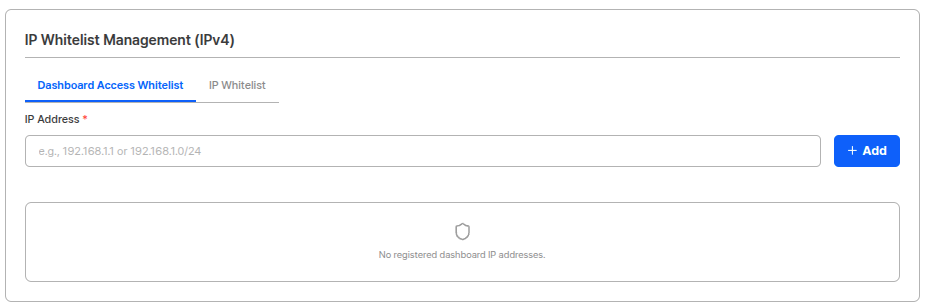

Gestión de IP Whitelist (IPv4)

Puede restringir la visualización del dashboard y el acceso API solo a direcciones IP especificadas.

- Acceso al Dashboard: El inicio de sesión en el dashboard solo es posible desde IPs registradas.

- Acceso a API: Las llamadas API solo son posibles desde IPs registradas.

- Active la función IP whitelist.

- Ingrese las direcciones IPv4 a permitir. (Una por línea)

- Haga clic en el botón guardar para aplicar la configuración.

Uso de IP WhitelistConfigurar una IP whitelist puede bloquear accesos no autorizados desde el exterior y reforzar la seguridad. Se recomienda configurarla cuando se manejan datos sensibles incluyendo información de clientes.

Documentación relacionada

Información del proyecto

Consulte la configuración de información básica del proyecto.

Información de integración

Consulte la API key, configuración de webhook y configuración de return URL.

Configuración de seguridad

Consulte la configuración de protección de datos y seguridad.

Control de acceso

Consulte la configuración de private mode y gestión de tokens.