FACE AUTH es un servicio complementario (add-on) que verifica de forma inmediata si un usuario es la misma persona comparando la selfie (Referencia) de un Submission ID obtenido del eKYC existente con la selfie más reciente del usuario (Objetivo). Puede completar la reautenticación con una sola selfie sin un proceso complejo adicional.Documentation Index

Fetch the complete documentation index at: https://developers.argosidentity.com/llms.txt

Use this file to discover all available pages before exploring further.

Casos de uso representativos

Como la identidad puede reverificarse con una sola selfie sin contraseña ni código de autenticación, puede reforzar la seguridad y reducir la fricción del usuario al mismo tiempo.Cambio de dispositivo

Reautenticación ante detección de anomalías

Reverificación periódica de identidad

Pérdida de contraseña / Cambio de información

Método de operación (3 pasos)

Proceso

Beneficios de FACE AUTH

| Beneficio | Descripción |

|---|---|

| Reautenticación rápida | Complete con una sola selfie sin volver a fotografiar el ID |

| Refuerzo de seguridad | Proteja cuentas como factor adicional junto con contraseña y OTP |

| Flexibilidad de políticas | Ajustes detallados por situación como threshold de coincidencia facial, liveness, bloqueo por occlusion |

| Integración sencilla | Opera como add-on dependiente del proyecto eKYC existente, manteniendo consistencia operativa |

Creación y configuración del proyecto

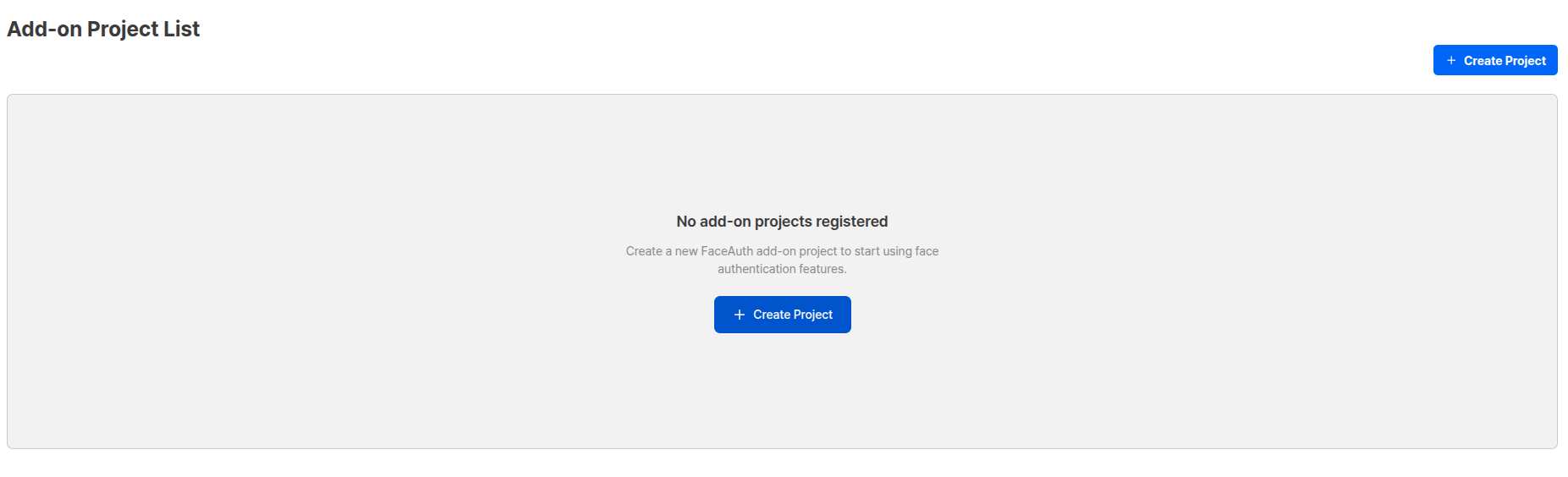

Para usar FACE AUTH, primero cree un proyecto Add-On en el dashboard y configure las políticas (threshold, liveness, occlusion).Paso 1: Crear proyecto Add-On

Seleccione menú Add-On → ‘Create Project’ en el dashboard para crear un nuevo proyecto FACE AUTH. La conexión de dependencia con el proyecto eKYC se forma inmediatamente tras la creación, y la URL del Add-On y la API key se mapean automáticamente.

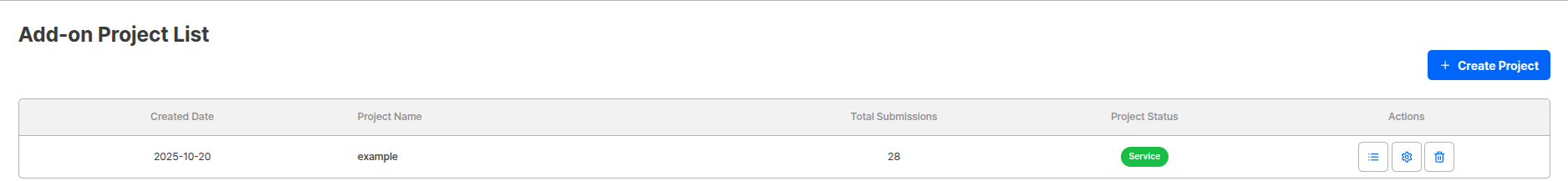

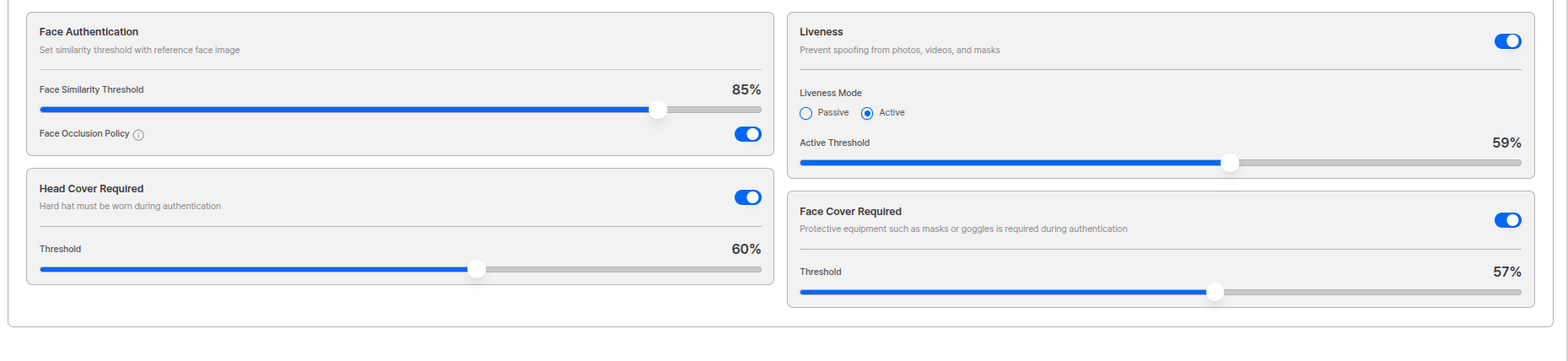

Paso 2: Configuración de información del proyecto

Especifique el nombre y logo del proyecto en la pantalla de configuración, y establezca el botón/URL para redirigir después de completar el envío de autenticación.

| Elemento de configuración | Descripción |

|---|---|

| Project Name | Se muestra como título en la pantalla de inicio de autenticación |

| Project Status | Service (operación normal) / Closed (autenticación desactivada) |

| Add on Logo | Se muestra en la parte superior de la primera pantalla de autenticación (se muestra el logo de ARGOS si no se configura) |

| Return URL | URL donde se redirige al usuario después de completar la autenticación |

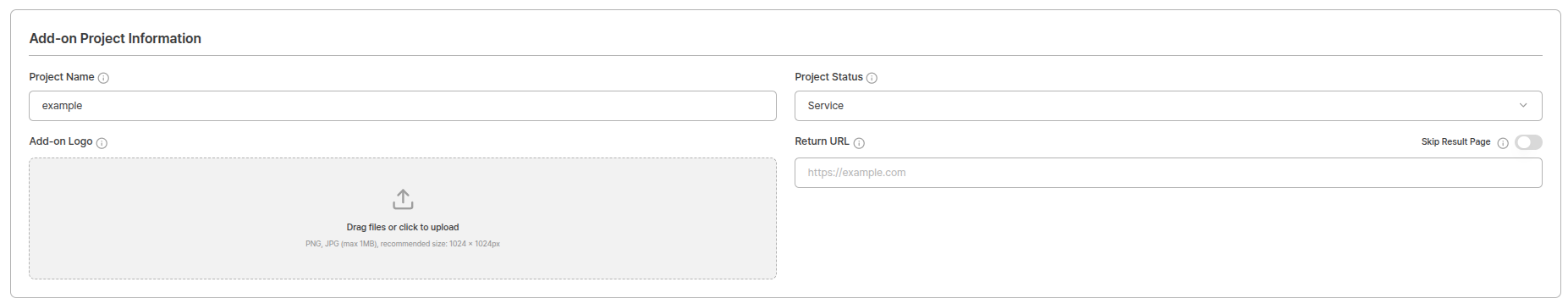

Paso 3: Configuración de políticas (Threshold)

| Elemento de política | Descripción | Valor recomendado |

|---|---|---|

| Face Authentication Threshold | Criterio para determinar si es la misma persona que la cara del usuario aprobado en eKYC | 98 puntos |

| Liveness | Determina si la selfie tomada es de una persona real viva (Passive/Active) | 70 puntos |

| Face Occlusion | Comprueba si el rostro no está ocluido por otros objetos durante la autenticación | - |

- Head Occlusion Threshold: Entornos que requieren casco de seguridad (moto, obra, etc.)

- Face Occlusion Threshold: Entornos que requieren mascarilla (hospital, obra, etc.)

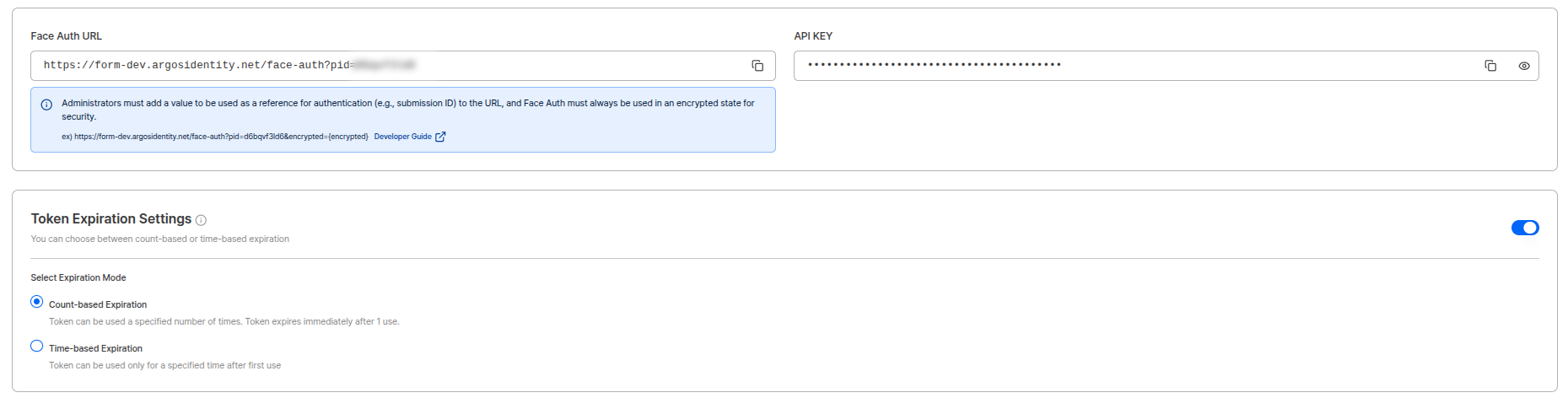

Paso 4: Parámetros de URL del Add-On y configuración de cifrado

Se deben registrar los parámetros requeridos para usar la URL de FACE AUTH. Parámetros requeridos:| Parámetro | Descripción |

|---|---|

pid | ID del proyecto Add-On (incluido en la ruta/parámetros de la URL) |

sid | Submission ID de eKYC (la autenticación Add-On solo es posible en estado aprobado, se requiere cifrado) |

Configuración de condiciones de expiración de Token

Puede configurar un control de acceso limitado a través del Token ID.

| Condición de expiración | Descripción |

|---|---|

| Usage-based Expiration | Expira el Token ID cuando el token se usa una vez |

| Time-based Expiration | Mide el tiempo desde que el token se usa una vez y expira el Token ID |

Provisión a usuarios

FACE AUTH puede proporcionarse de dos formas.- A. URL del Add-On (recomendado)

- B. Integración basada en API

pid={AddOn Project ID}— incluido en el query string de la URL en texto planoencrypted={...}— debe contenersid={Submission ID aprobado de eKYC}en su interior, cifrado con AES-256 (consulte Paso 4)

- ✅ Conecte la URL del Add-On a un enlace/botón

- ✅ Verifique que

sidno falte y que la submission de eKYC esté en estadoapproved - ✅ Los parámetros sensibles como

siddeben incluirse dentro deencrypted— nunca expuestos en texto plano - ✅ Si el tráfico de escritorio es alto, coloque texto guía de transición QR en posición fija superior

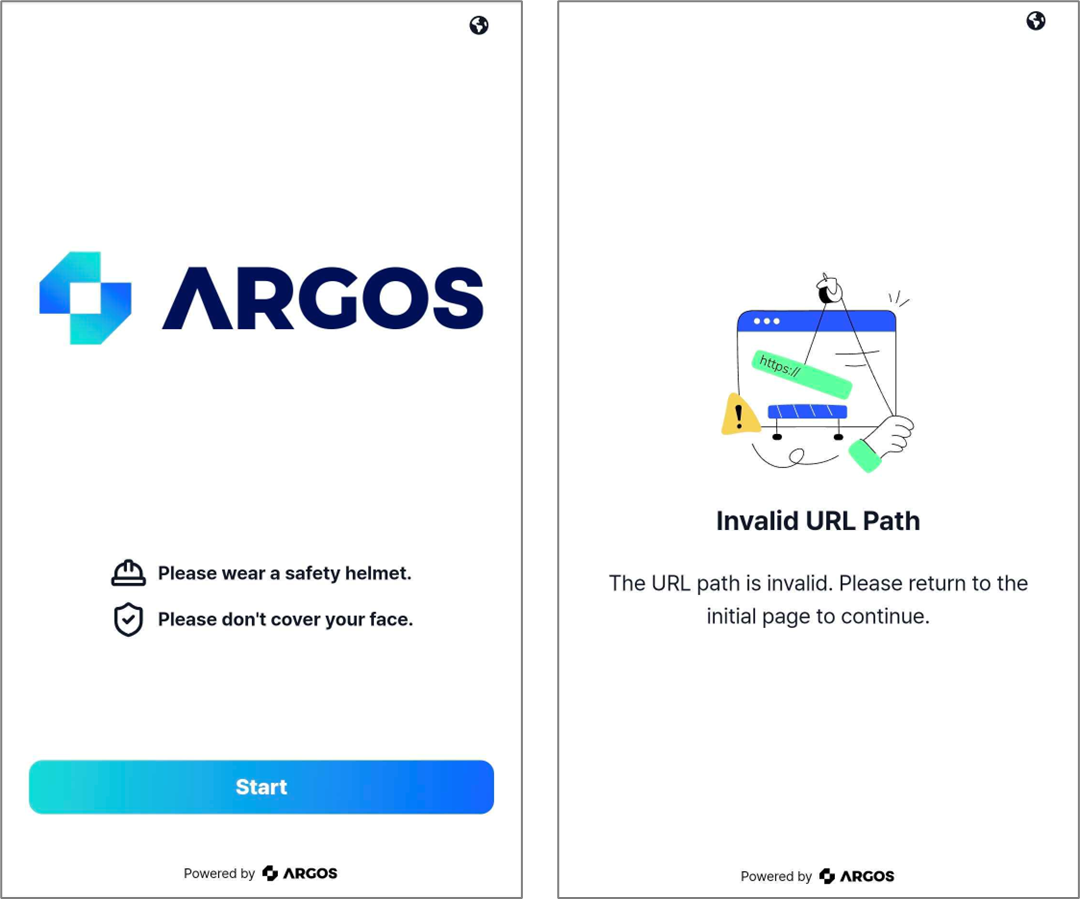

Verificación de operación (Smoke Test)

- Si aparece la pantalla de autenticación cuando se llama a la URL del Add-On con un submissionId aprobado

- Si la visualización del QR y la transición al móvil son naturales al acceder desde PC

- Si los resultados se almacenan y consultan como submission del Add-On (Auth ID) después de la captura

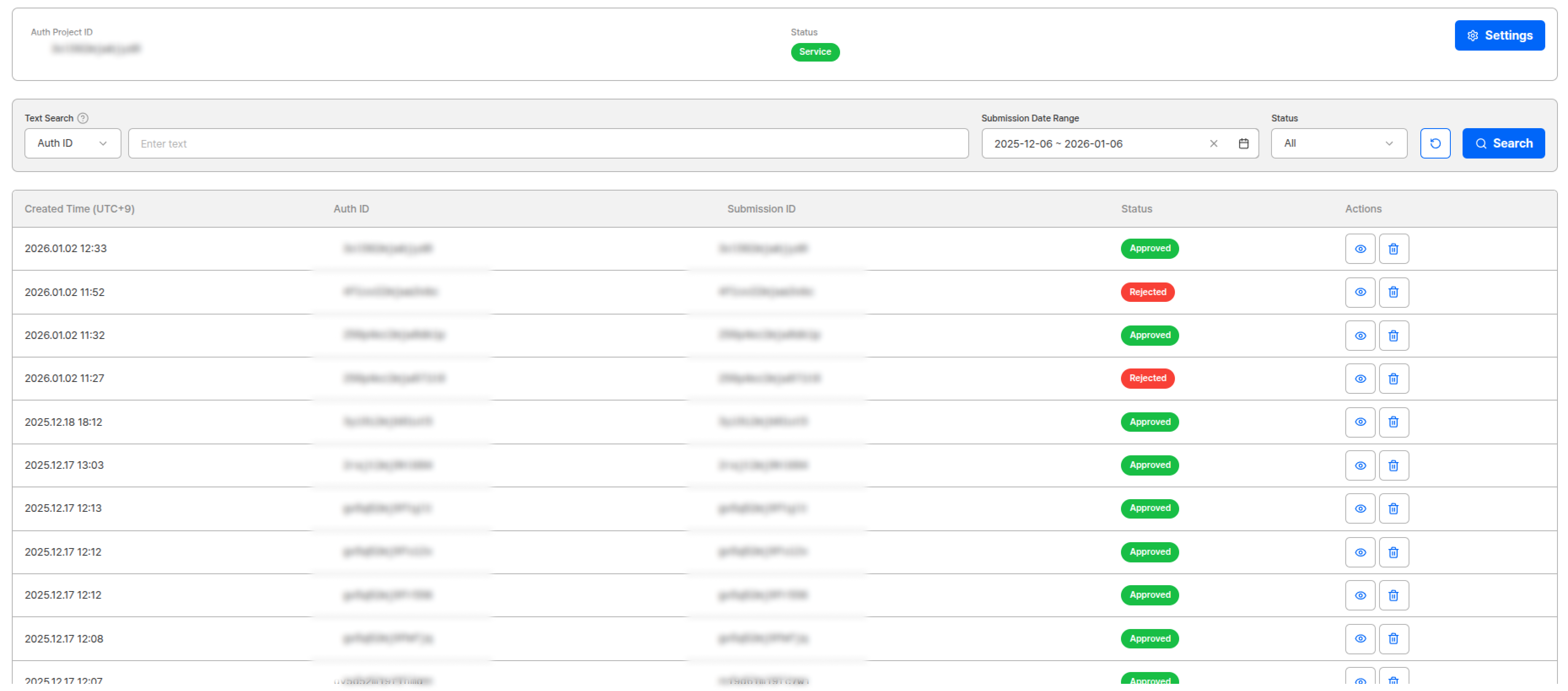

AUTH ID - Verificación de resultado de autenticación

Auth ID se refiere a un resultado (submission) de FACE AUTH (add-on). Se registran juntos la evaluación de misma persona comparando la copia registrada (cara aprobada previamente de eKYC) con esta selfie (copia verificada), el snapshot de la política aplicada y la línea de tiempo del procesamiento.Ver resultados en el dashboard

- Hora

- AUTH ID (TARGET)

- Submission ID (Reference)

- Estado

- Snapshot de política

- Puntuación/threshold

- Resultados de liveness y occlusion

- Imágenes de comparación

- Logs

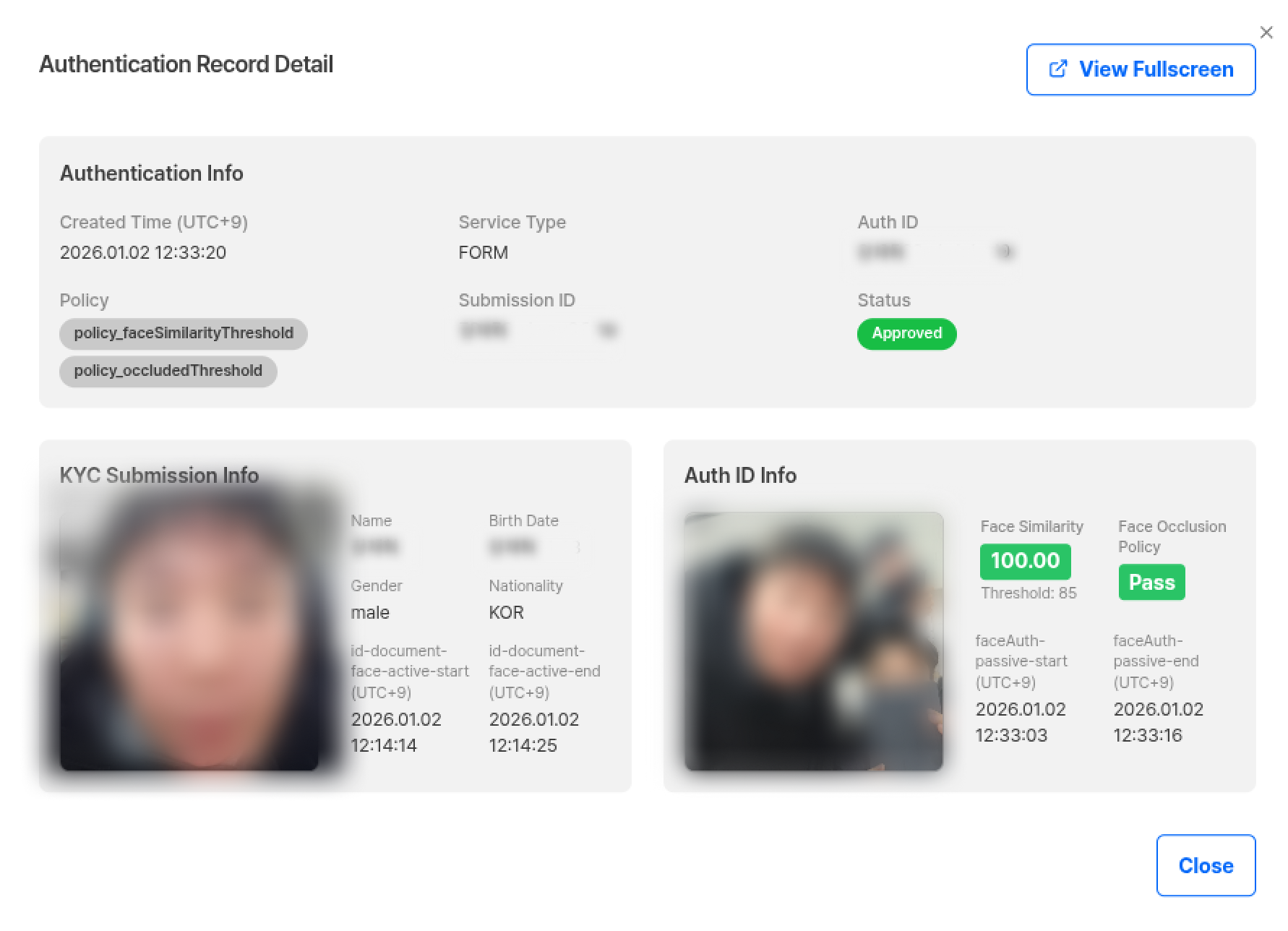

Información detallada de Auth ID

| Campo | Descripción |

|---|---|

| Authentication ID | Identificador único del submission |

| Submission ID | Submission aprobado previamente referenciado como objetivo de comparación durante el submission |

| Status | Muestra el resultado de autenticación como Approved, Rejected |

| Policy | Opciones del proyecto aplicadas cuando se procesó el submission |

| FACE Similarity | Similitud entre imágenes de selfie medida durante la autenticación |

| Liveness | Puntuación de liveness de la selfie enviada |

| Face Occluded | Resultado que evalúa si el rostro está ocluido como Pass / Fail |

Integración en tiempo real vía Webhook

Cuando FACE AUTH finaliza y los resultados finales están disponibles, los resultados se envían automáticamente a la URL de Webhook registrada en el proyecto de ID Check existente. Tipo de trigger:"faceAuth"

- ✅ Registre la URL de Webhook (por unidad de proyecto) y confirme la recepción con respuesta 2xx

- ✅ Prevención de recepción duplicada: Verifique duplicados basándose en Authentication_id

- ✅ Procesamiento de zona horaria: Create_Time(UTC+0) → Convierta a hora estándar interna si es necesario

- ✅ Mapeo de claves: Mapee a usuarios/solicitudes internos con Submission_id, User_id, cf1~3

- ✅ Registro de auditoría: Almacene el payload original y los resultados de enrutamiento juntos

Lista de verificación para adopción rápida

Establecer valores de política

Obtener Submission aprobado de eKYC

Diseñar la llamada