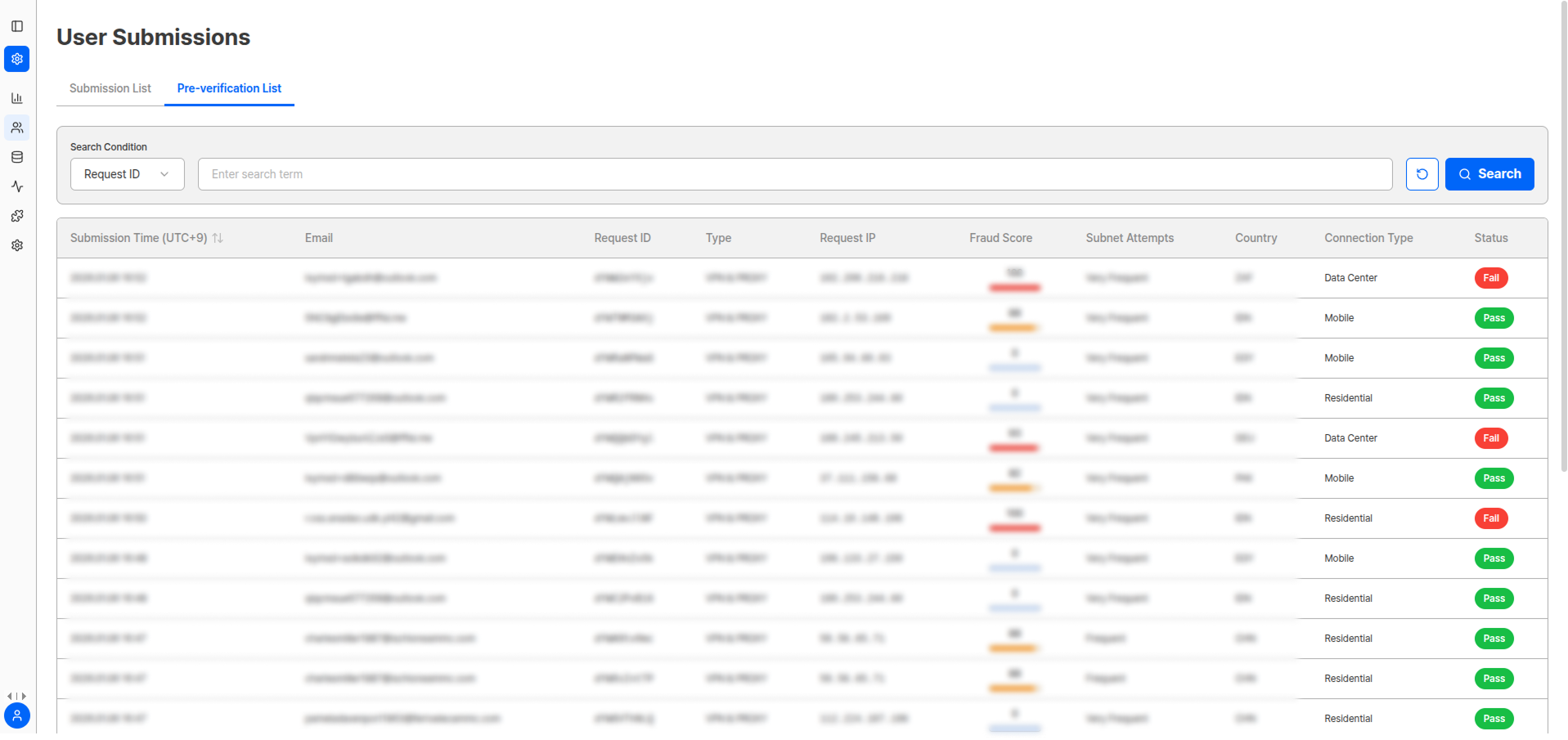

Cuando la opción de Proxy & VPN Detection está activada, puede consultar los detalles relacionados para cada submission. Esto bloquea de forma preventiva submissions a través de rangos de IP específicos o redes privadas donde ocurren frecuentemente falsificaciones y alteraciones.Documentation Index

Fetch the complete documentation index at: https://developers.argosidentity.com/llms.txt

Use this file to discover all available pages before exploring further.

Cómo activarloActive la opción ‘Proxy & VPN Detection’ en el menú Gestión de proyectos > Política y autenticación > Refuerzo de autenticación y prevención de falsificación.

Información visible

| Elemento | Descripción |

|---|---|

| Submission Time | Momento del intento de submission |

| Email Address | Email del remitente |

| Request ID | Identificador único de la solicitud |

| Detection Type | Proxy, VPN, TOR, etc. |

| Request IP | IP del intento de submission |

| Risk Score | Puntuación de riesgo basada en IP |

| Service Attempt | Si se intentó acceder al servicio |

| Country | Información de país basada en IP |

| Connection Type | Método de conexión |

| Final Status | Resultado de bloqueo/permiso |

La página VPN & Proxy es de solo lectura y no puede modificarse, a diferencia de la página de detalle de la lista de submissions.

Beneficios de la detección de Proxy y VPN

Seguridad reforzada

Bloquee de forma preventiva rangos de IP peligrosos

Protección de integridad

Detecte intentos de falsificación/alteración de forma temprana para proteger el servicio

Prevención de abuso

Prevenga el abuso comercial

Restricción de acceso

Implemente políticas de restricción de acceso basadas en región

Métodos de respuesta por tipo de detección

| Tipo de detección | Nivel de riesgo | Respuesta recomendada |

|---|---|---|

| Proxy | Medio | Aplicar procedimientos de verificación adicional |

| VPN | Medio | Aplicar procedimientos de verificación adicional |

| Commercial VPN | Alto | Bloqueo inmediato o verificación reforzada |

| Hosting Provider | Alto | Procesamiento de rechazo automático |

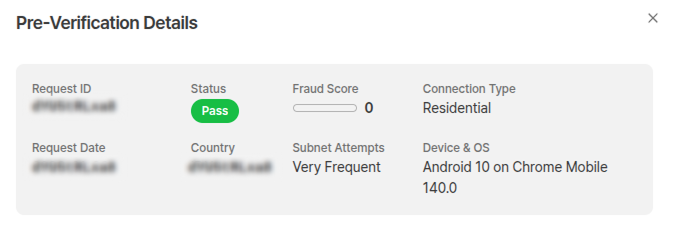

Vista detallada de pre-verificación

Haga clic en el botón Status de cada elemento de pre-verificación para consultar información detallada relacionada con la detección de Proxy y VPN.

Información de pre-verificación

| Campo | Descripción |

|---|---|

| Request ID | Valor único de solicitud generado durante el intento de verificación de identidad |

| Status | Aprobado/rechazado basado en IP e información relacionada |

| Risk Score | Puntuación que cuantifica la IP e información relacionada |

| Connection Type | Residential/Mobile/Data Center |

| Request Date | Fecha del intento de submission |

| Country | Información de país basada en IP |

| Subnet Attempt | Frecuencia de intentos de submission del subnet (primera vez/raro/muy frecuente) |

| Device and OS | Información del entorno de carga del submission |

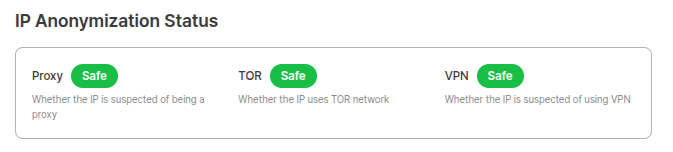

Estado de anonimización de IP

| Elemento | Descripción |

|---|---|

| Proxy | Si se sospecha que la IP es un proxy |

| TOR | Si la IP usa la red TOR |

| VPN | Si se sospecha que la IP es una VPN |

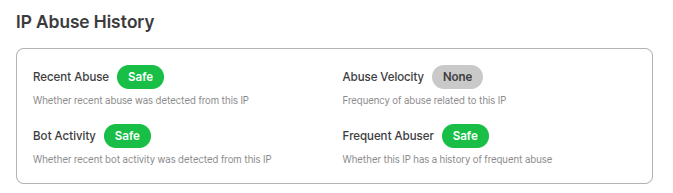

Historial de abuso de IP

| Elemento | Descripción |

|---|---|

| Recent Abuse | Si existe historial de abuso reciente de la IP |

| Abuse Rate | Frecuencia de abuso relacionada con la IP |

| Bot Activity | Si existe actividad reciente de bots desde la IP |

| Frequent Abuse | Si existe historial frecuente de abuso para la IP |

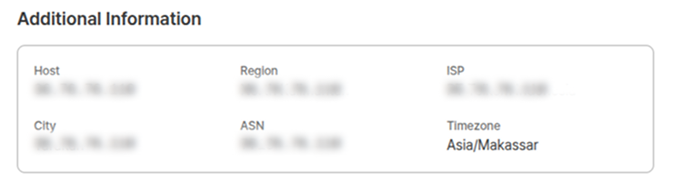

Información adicional

| Elemento | Descripción |

|---|---|

| Host | Información del host |

| Internet Service Provider | Información del ISP |

| Autonomous System Number (ASN) | Número de sistema autónomo único |

| Region | Información de región basada en IP |

| City/County/District | Información detallada de región basada en IP |

| Time Zone | Información de zona horaria basada en IP |

Guía de interpretación de Risk Score

| Rango de puntuación | Nivel de riesgo | Acción recomendada |

|---|---|---|

| 0-30 | Bajo | Procesamiento normal |

| 31-60 | Medio | Monitoreo adicional |

| 61-80 | Alto | Procedimientos de verificación reforzada |

| 81-100 | Muy alto | Bloqueo inmediato recomendado |

Documentación relacionada

Device Verification

Consulte los resultados de verificación de dispositivo.

Refuerzo de autenticación y prevención de falsificación

Aprenda a configurar los ajustes de detección de Proxy y VPN.

Envíos de usuarios

Gestione la lista de submissions y consulte información detallada.

Estadísticas

Consulte el estado general de uso del servicio.